7/Nov/2024

7/Nov/2024  Avery IT Tech

Avery IT Tech นักวิจัยจาก Check Point บริษัทรักษาความปลอดภัยทางไซเบอร์ที่ได้ตรวจสอบ พบว่า Rorschach ถูกปรับโดยใช้เทคนิคการโหลดหรือฝังข้อมูลไปบน DLL (Side-loading) ลงไปบน Agent XDR ที่มีคนใช้แพร่หลายจากทั่วโลก หรือตัว Cortex XDR ซึ่งเป็นผลิตภัณฑ์ตรวจจับและตอบสนอง XDR Solution จาก Palo Alto Networks

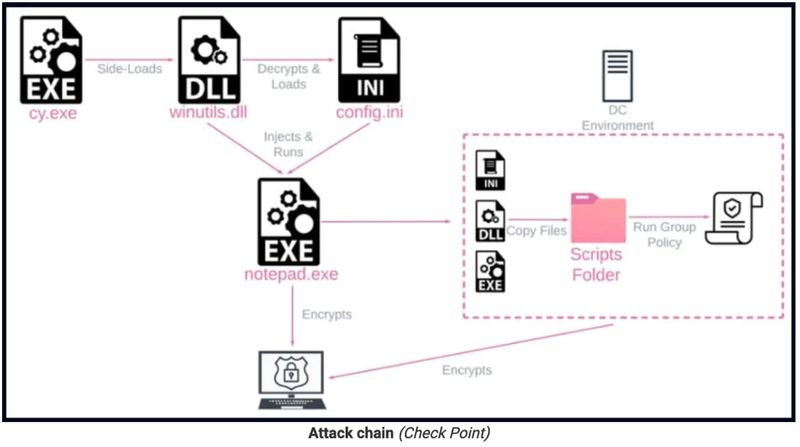

ผู้โจมตีใช้ Cortex XDR Dump Service Tool (cy.exe) เวอร์ชัน 7.3.0.16740 เพื่อทำการฝั่ง DLL. G-hเข้าไป Rorschach จะยัดตัว Service หรือ Injector (winutils.dll) << ตัวนี้ลงไป ซึ่งนำไปสู่การเปิดให้แรนซัมแวร์ สามารถเข้าถึงและสร้าง Payload “config.ini” เข้าสู่ Process Notepad

โดยอาชญากรทางไซเบอร์มีการป้องกันการวิเคราะห์แบบ UPX ไม่ให้ตรวจจับได้ง่ายในการวิเคาระห์ด้วย Reverse Engineering อ่านเทคนิค UPX ได้เพิ่มเติมจาก ตรงนี้

https://www.mosse-security.com/2020/09/29/upx-malware-evasion-technique.html

นักวิจัยจาก Check Point รายงานว่า Rorschach จะเข้าถึง Group Policy เมื่อดำเนินการบน Windows Domain Controller เพื่อเผยแพร่ไปยังโฮสต์อื่นบนโดเมนได้อย่างรวดเร็วซึ่งถือว่าเร็วมากที่สุดเมื่อเทียบกับตัวอื่น

เพื่อค้นหาว่าการเข้ารหัสของ Rorschach นั้นเร็วเพียงใด Check Point จึงตั้งค่าการทดสอบด้วยไฟล์ 220,000 ไฟล์บนเครื่อง CPU 6 คอร์ Rorschach ใช้เวลา 4.5 นาทีในการเข้ารหัสข้อมูล ในขณะที่ LockBit v3.0 ซึ่งถือว่าเป็นแรนซัมแวร์สายพันธุ์ที่เร็วที่สุด ต้องใช้มากสุดถึง 7 นาที แน่นอนว่า Rorschach ชนะขาดลอย

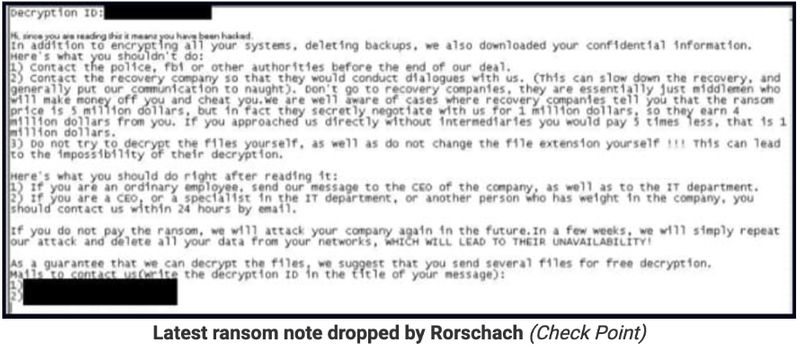

หลังจากล็อกระบบแล้ว มัลแวร์จะปล่อยหมายเหตุ หรือ หน้าตาข้อมูล หรือแสดงการเรียกค่าไถ่ซึ่งคล้ายกับรูปแบบที่ Yanlowang ransomware หมายเหตุเรียกค่าไถ่จะคล้ายกับที่ DarkSide ใช้ อีกด้วย

Check Point กล่าวว่าความคล้ายคลึงกันนี้น่าจะเป็นสาเหตุให้นักวิจัยคนอื่น ๆ เข้าใจผิดว่า Rorschach เวอร์ชันอื่นนั้นมี DarkSide ซึ่งเป็นการดำเนินการที่เปลี่ยนชื่อเป็น BlackMatter ในปี 2021 และหายไปในปีเดียวกัน

Check Point ประเมินว่า Rorschach ได้ใช้คุณสมบัติที่ดีกว่าจากแรนซัมแวร์ชั้นนำหลากหลายสายพันธุ์ที่รั่วไหลทางออนไลน์ (Babuk, LockBit v2.0, DarkSide) ได้พัฒนาการเข้ารหัสที่รวดเร็วกว่า และ วิธีการในการเรียกค่าไถ่ที่ต่างออกไป ในขณะนี้ยังไม่ทราบตัวการของ Rorschach ransomware ว่าเป็นกลุ่มไหน เพราะยังไม่มีการสร้างแบรนด์ เว็บไซต์หรือการอ้างตัวแต่อย่างใด

แต่แน่นอนว่าการปลอมหรือฝังบางอย่างเข้ามาในกระบวนการ Security Agent ของสินค้าด้าน Cyber Security นั้นก็เกินความคาดหมายไปพอสมควร

สามารถติดตามข่าวสารหรือสาระความรู้แวดวง IT ได้ที่ Avery it tech “เพราะเรื่อง IT อยู่รอบๆตัวคุณ”

23/Jul/2024

23/Jul/2024  6/Nov/2024

6/Nov/2024  6/Nov/2024

6/Nov/2024